Ciberataques en sanidad: escalada y contramedidas

Análisis de la escalada de ciberataques en el sector sanitario, con casos relevantes, vectores de ataque habituales y soluciones prácticas para reforzar la ciberseguridad.

Tabla de contenidos

En este artículo examinamos la evolución y la creciente frecuencia de los ataques de hackers a instituciones sanitarias, con casos relevantes, para después analizar los métodos de ataque más habituales y proponer soluciones prácticas que refuercen la ciberseguridad en las organizaciones sanitarias.

Un sector cada vez más en el punto de mira

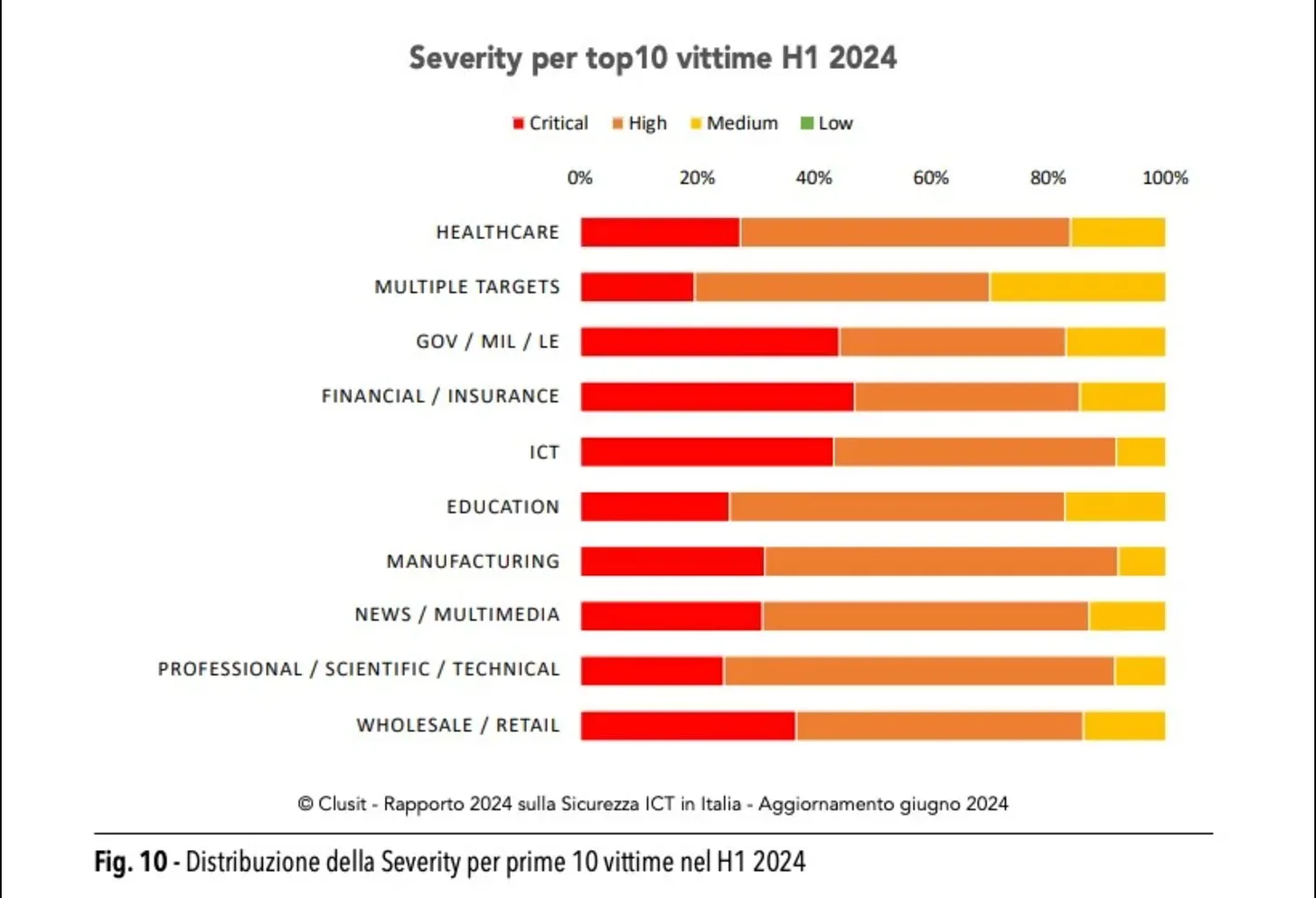

El sector sanitario se ha convertido en uno de los principales objetivos de los ciberdelincuentes en todo el mundo. Los datos lo confirman: según el Informe Clusit 2024, la sanidad es de hecho el sector más atacado del mundo (aproximadamente uno de cada cinco incidentes afecta a centros sanitarios).

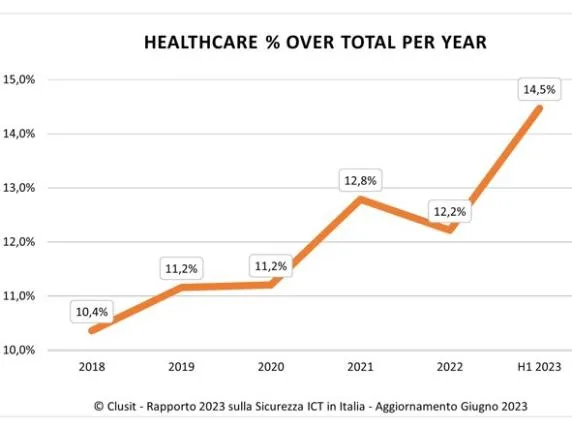

La situación en Italia es especialmente preocupante: el número de ciberataques contra entidades sanitarias aumentó un 83% en el primer semestre de 2024 respecto al mismo periodo del año anterior, según el Informe Clusit 2024. Se trata de un aumento muy acusado, señal de una escalada peligrosa que se ha acelerado con el contexto pospandemia y la creciente digitalización de la sanidad (informe de la Agencia Nacional de Ciberseguridad «La amenaza cibernética al sector sanitario»).

Este panorama tiene causas concretas. Los hackers ven a los centros sanitarios como un objetivo «jugoso» por varias razones. En primer lugar, los datos sanitarios son muy sensibles y valiosos: robar historiales médicos, informes de laboratorio y datos personales de pacientes permite exigir rescates elevados, vender datos en la dark web o usarlos para fraude de identidad. Además, hospitales y centros médicos prestan servicios críticos y no pueden detenerse: un ataque que bloquee los sistemas informáticos puede poner en peligro vidas.

Esta urgencia lleva a las víctimas a pagar el rescate con rapidez para restablecer la actividad, lo que convierte al sector en un blanco lucrativo. Por desgracia, muchas organizaciones sanitarias tienen también sistemas informáticos obsoletos o inseguros y presupuestos de ciberseguridad tradicionalmente limitados respecto a otros sectores, lo que las hace vulnerables si no actúan.

Casos relevantes de ciberataques en sanidad

Agosto 2021: Uno de los primeros casos graves fue el ataque de ransomware a los sistemas IT de la Región del Lacio durante la campaña de vacunación anti-Covid. Los delincuentes bloquearon el portal regional de reserva de vacunas durante varios días mediante malware introducido con credenciales de un proveedor externo, causando graves disrupciones a la población y a la campaña.

Febrero 2023: Hospital Service S.p.A., empresa italiana de externalización y logística para muchos hospitales, sufrió un ataque a la cadena de suministro del grupo de ransomware RansomHouse, que robó aproximadamente 50 GB de datos, poniendo en riesgo a los centros cliente.

Mayo 2023: El sistema IT de ASL 1 Abruzzo fue bloqueado por un ransomware del grupo Monti, que infectó y cifró todo el sistema, paralizando los servicios sanitarios provinciales. Médicos y personal tuvieron que usar papel y lápiz durante semanas; citas y pruebas se gestionaron a mano, con gran disrupción para los pacientes. Los hackers robaron 363 GB de datos sanitarios y, al negarse la organización a pagar, los publicaron. Fue una de las peores brechas sanitarias recientes.

Junio 2023: Un ciberataque afectó al Centro Diagnóstico Basile en Nápoles, del grupo Cerba HealthCare. Tras denuncias de disrupciones del servicio online, se descubrió que un servidor había sido comprometido por un email de phishing con malware. Los criminales intentaron extorsionar amenazando con publicar los datos, pero Cerba HealthCare rechazó el chantaje, desconectó web y servicios online de inmediato y activó procedimientos alternativos (call center y mostradores) para seguir garantizando reservas.

Octubre 2023: Un ransomware afectó a la AOUI de Verona: se interrumpieron los servicios y se comprometieron 612 GB de datos. El ataque fue reivindicado por el grupo Rhysida, que exigió un rescate de 10 Bitcoin (más de 300.000 euros) y publicó parte de los datos en la dark web. El episodio puso de manifiesto la fragilidad de los grandes hospitales italianos ante amenazas que se repiten casi mensualmente.

Abril 2024: El grupo ruso Black Basta atacó Synlab Italia, paralizando más de 380 laboratorios. La empresa tuvo que suspender toda la actividad diagnóstica durante días. Los hackers robaron una cantidad enorme de información confidencial —aproximadamente 1,5 TB de datos sensibles de pacientes, incluyendo resultados y datos personales— y exigieron un rescate de millones de euros que Synlab rechazó pagar, denunciando el incidente. El grupo publicó todo el botín en la dark web, con repercusiones en todo el país, bloqueando millones de pruebas y poniendo en riesgo la privacidad de muchos pacientes.

Estos ejemplos muestran la magnitud de la amenaza cibernética en sanidad. Pero cómo se materializan estos ataques? Repasamos los vectores de ataque más habituales contra organizaciones sanitarias.

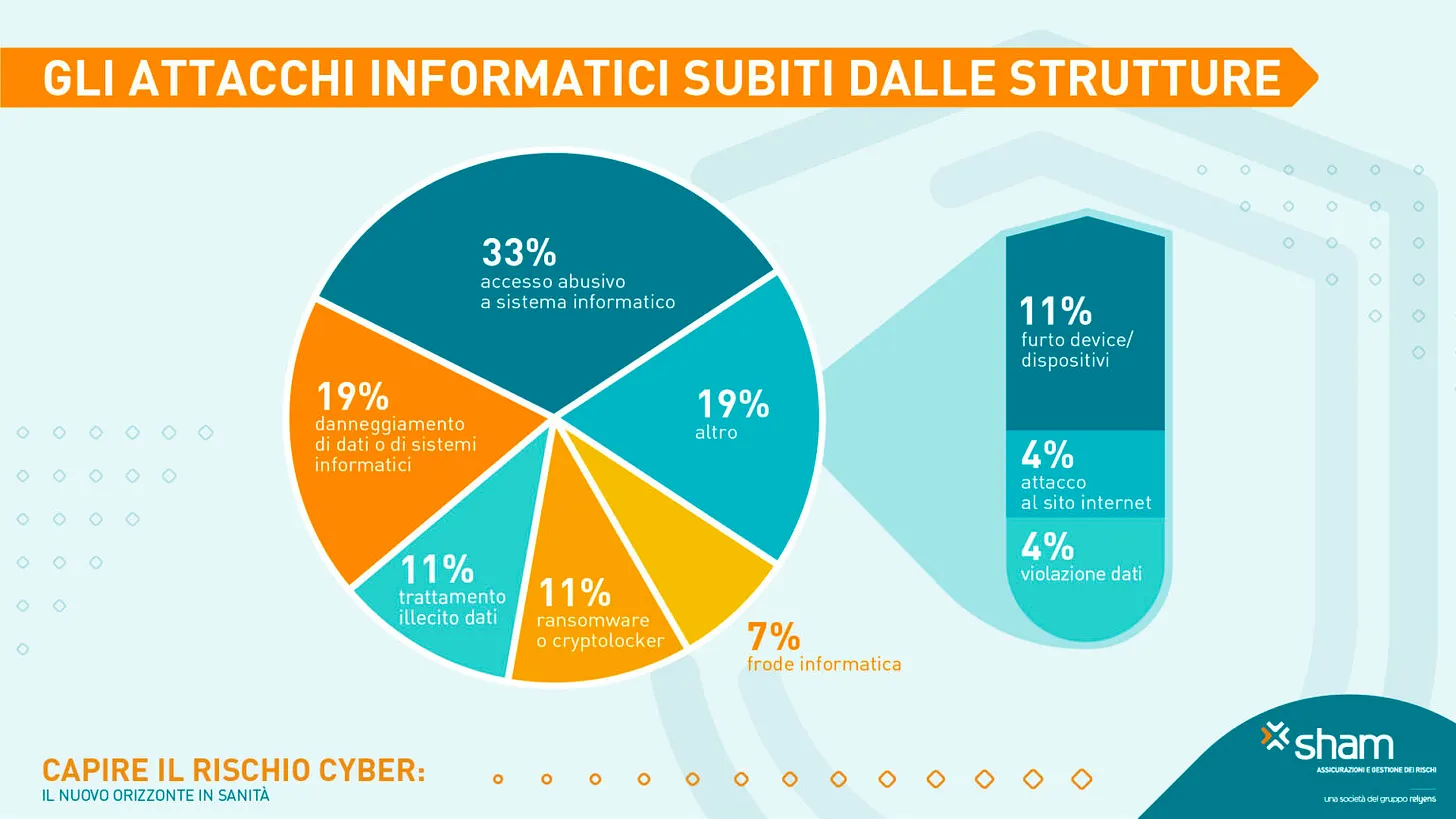

Los vectores de ataque más habituales

Los hackers emplean distintas técnicas para vulnerar las defensas IT sanitarias. En muchos casos combinan varios métodos; destacan 3 vectores de ataque por su frecuencia y efectividad contra hospitales y organizaciones sanitarias:

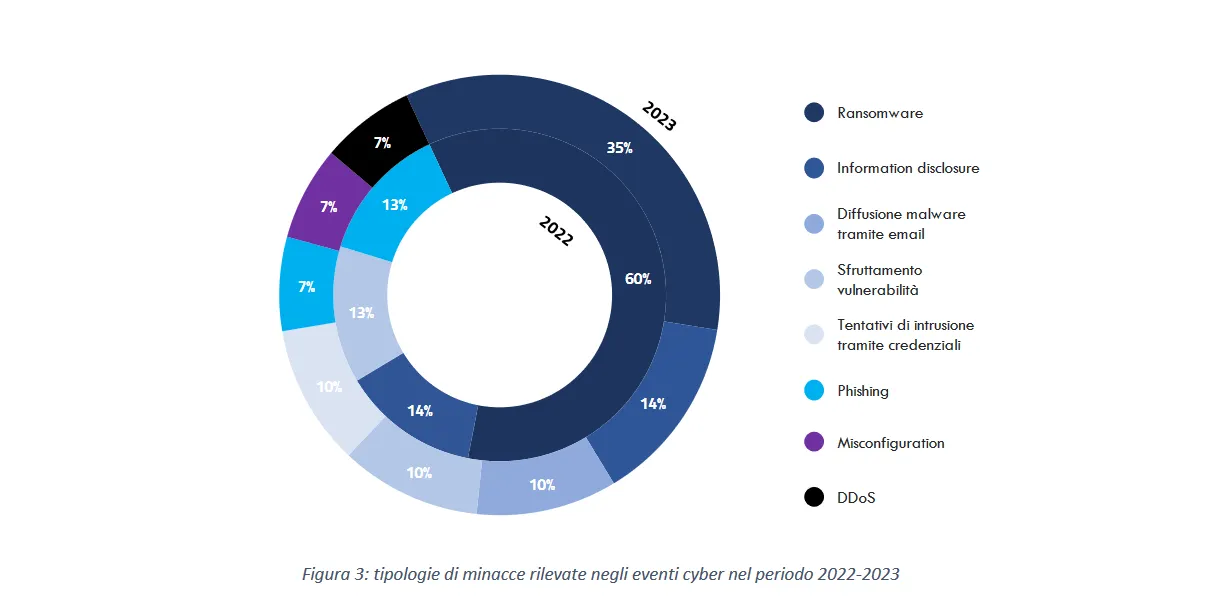

Ransomware: Es la amenaza más peligrosa: combina «malware» (un virus que cifra datos y servidores), dejando los sistemas inaccesibles, y «rescate» (exigencia económica). Por eso se habla de «doble extorsión»: además del bloqueo operativo, los delincuentes roban datos y amenazan con publicarlos. Las consecuencias son graves: interrupción de servicios sanitarios y violaciones masivas de privacidad. En 2023, más de un tercio de los ciberataques en sanidad fueron por ransomware, según el informe de la Agencia Nacional de Ciberseguridad «La amenaza cibernética al sector sanitario».

Phishing e ingeniería social: El phishing es una técnica de fraude cibernético en la que se envían comunicaciones aparentemente legítimas (p. ej. emails que parecen de autoridades sanitarias, proveedores o compañeros) para que la víctima haga clic en un enlace malicioso o abra un adjunto infectado. Más allá del email, también se usan técnicas de ingeniería social: hacerse pasar por técnicos de IT por teléfono para obtener contraseñas o enviar SMS (smishing) que llevan a introducir credenciales en sitios falsos.

Ataques a la cadena de suministro: Ataques dirigidos a proveedores externos o socios tecnológicos del centro para extenderse después al propio centro y a sus organizaciones cliente.

Cómo reforzar la ciberseguridad en sanidad: 4 soluciones prácticas

La creciente atención a este tema ha llevado a la Agencia Nacional de Ciberseguridad (ACN) a poner en marcha varias iniciativas estratégicas, como acciones preventivas mediante monitorización continua, respuesta rápida tras un ataque para restablecer los servicios esenciales y formación amplia. No se trata solo de buenas prácticas operativas: el legislador europeo ha reconocido la sanidad como infraestructura crítica con la Directiva NIS 2 (seguridad de redes e información). La NIS 2, en vigor desde enero de 2023, extiende las obligaciones de seguridad a hospitales, laboratorios y proveedores de tecnología sanitaria, exigiendo medidas rigurosas de prevención y respuesta a incidentes (auditorías periódicas, notificación en 24 horas, sanciones por incumplimiento).

Esto implica que la ciberseguridad ya no es solo una opción técnica, sino una obligación normativa. La protección de datos, infraestructuras y continuidad operativa forma parte del cumplimiento normativo, al mismo nivel que la privacidad o la seguridad clínica.

Además de las intervenciones institucionales, cada organización sanitaria debe actuar en 4 frentes clave:

1. Formación del personal y formación en phishing

El error humano es la primera vulnerabilidad a abordar. Es esencial formar a todo el personal (médico, administrativo y técnico) en buenas prácticas digitales, como:

reconocer correos sospechosos

usar contraseñas robustas

evitar sitios no verificados

comunicar de inmediato cualquier intento de phishing

Herramientas innovadoras como ImmuniScam, basadas en inteligencia artificial, permiten simular ataques realistas y reforzar la preparación del personal.

2. Tecnologías de protección y monitorización continua

La formación no basta: hacen falta también barreras tecnológicas sólidas. Cada centro debe contar con tecnologías avanzadas que bloqueen las amenazas antes de que causen daño:

soluciones antivirus/EDR de nueva generación

firewalls y sistemas IDS/IPS para monitorizar la red

soluciones SIEM y servicios SOC activos 24/7 para detectar y gestionar anomalías en tiempo real

3. Copias de seguridad y planes de continuidad

Eliminar el riesgo por completo es imposible, pero limitar su impacto es esencial:

realizar copias de seguridad frecuentes de datos críticos, almacenadas offline o en entornos cloud aislados

tener un plan de continuidad de negocio para mantener los servicios incluso durante una emergencia IT (formularios en papel, protocolos alternativos)

realizar simulacros periódicos de recuperación ante desastres para probar la respuesta de la organización

4. Actualizaciones constantes y gestión de vulnerabilidades

Muchos ciberataques triunfan al explotar fallos técnicos conocidos pero no parcheados. Por tanto es necesario:

implantar un programa riguroso de gestión de parches

actualizar con regularidad todo el software y los dispositivos

adoptar controles de acceso avanzados (p. ej. MFA y mínimo privilegio)

evaluar con rigor la seguridad de los proveedores IT mediante auditorías y contratos estrictos

Conclusión

La digitalización de la sanidad ha mejorado la eficiencia pero también ha aumentado la exposición a las amenazas cibernéticas. Normas como el DORA europeo (reglamento sobre resiliencia operativa digital) y las directrices nacionales (RGPD, requisitos AgID/ACN para la administración pública, etc.) imponen mayores controles a los proveedores y fomentan el cumplimiento como palanca de seguridad.

En este contexto, el mantenimiento preventivo y la gestión de accesos son esenciales para limitar riesgos. El crecimiento de los ciberataques hace urgente integrar la ciberseguridad en la gestión diaria de los centros sanitarios, igual que se hace con la privacidad o la higiene clínica.

Las soluciones existen; lo que falta es concienciación generalizada: proteger los datos y garantizar la continuidad asistencial es una responsabilidad estratégica, no un coste accesorio. Solo así el sistema sanitario podrá resistir los ataques de los hackers y seguir protegiendo lo más importante: la salud y los datos de los ciudadanos.

Artículos relacionados

6 historias de terror habituales en una recepción sanitaria

Explora las situaciones más críticas y habituales en recepciones sanitarias y descubre cómo prevenirlas con soluciones innovadoras.

Leer másLa revolución de la voz: voicebots alternativos a GAIA

Descubre cómo los voicebots están transformando la sanidad, ofreciendo soluciones eficientes y accesibles para la gestión de llamadas y la interacción con el paciente.

Leer más